NISG – Netz- und InformationssystemSicherheitsGesetz

NIS 2 Richtlinie: Beratungen, Services und Lösungen

Die steigende Anzahl von Angriffen auf österreichische Unternehmen verdeutlicht: Niemand ist sicher vor Cyberkriminellen. Aufgrund dieser stetig wachsenden Gefahr verabschiedete die EU eine Richtlinie für Netz- und Informationssystemsicherheit. Betroffene Unternehmen müssen bis Oktober 2024 die zusätzlichen Security-Anforderungen der NIS 2 Richtlinie umsetzen. Gehen Sie jetzt den ersten Schritt in Richtung NIS 2 Konformität und steigern Sie Ihre Sicherheit nachhaltig!

Aufgrund der stetig wachsenden Gefahr von Cyberangriffen verabschiedete die EU eine Richtlinie für Netz- und Informationssystemsicherheit, mit der Regelungen für mehr Cybersicherheit im Bereich der kritischen Infrastruktur geschafft werden soll. In Österreich erfolgte die Umsetzung der europäischen NIS-Richtlinie mit dem NIS-Gesetz (Netz- und InformationssystemSicherheitsGesetz), welches am 28.12.2018 in Kraft trat. Dabei werden Aufgaben, die sich aus der NIS-Richtlinie ergeben, auf bereits bestehende Strukturen übertragen.

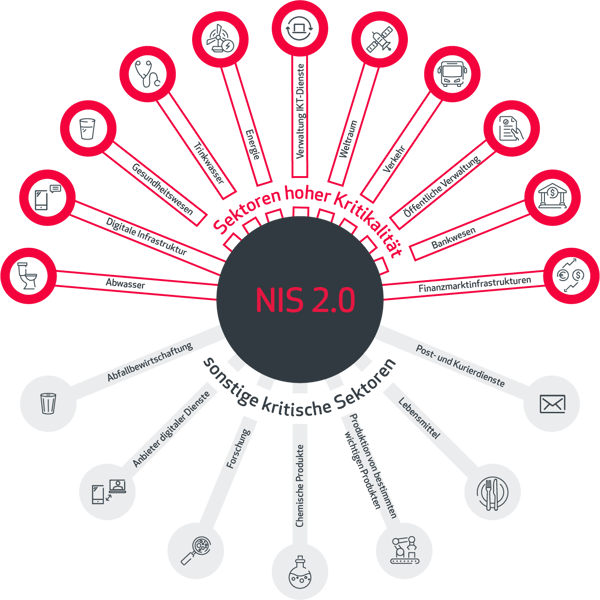

Das Gesetz verpflichtet die Betreiber sogenannter wesentlicher Dienste wie Energieversorger, öffentliche Einrichtungen, Verkehr, Finanzen, Gesundheitswesen, Trinkwasserversorgung und Telekommunikationsbetriebe dazu, Sicherheitsmaßnahmen zu implementieren und Sicherheitsvorfälle unverzüglich zu melden.

NIS 2 geht uns alle an!

Schwachstellen in der Cybersicherheit können sich auf die gesamte Lieferkette auswirken und somit alle Unternehmen betreffen. Das Lieferantenrisikomanagement überträgt damit unter Umständen auch Pflichten in Bezug auf Cybersicherheitsrisiken auf Partner. Dadurch sind Unternehmen betroffen, die per Definition nicht direkt in die unten ersichtlichen Sektoren fallen. ACP bietet Ihnen einen leicht zugänglichen Einstieg, der sowohl für Unternehmen in betroffenen Sektoren als auch für deren Lieferanten geeignet ist.

Direkt von der NIS 2 Richtlinie betroffen sind Unternehmen der folgenden Sektoren:

Ja! Infolge der Novellierung des NIS-Gesetzes fordert die NIS 2.0 wesentliche Änderungen in Bezug auf das Supply Chain Risk Management. Denn KMU sind in der Lieferkette für große Unternehmen und Betreiber wesentlicher Dienste gemäß NIS-Gesetz essenziell! Daher werden zukünftig die Sicherheitsanforderungen für viele weitere Unternehmen in der Lieferkette gelten.

„Gemäß einer Studie der Industriellenvereinigung machen zwei Drittel aller österreichischen KMU mindestens ein Drittel ihrer Umsätze mit Österreichs Leitbetrieben – die Vernetzung ist daher groß!“

Betreiber wesentlicher Dienste werden die Pflichten und Anforderungen somit auch an ihre Dienstleister, Lieferanten und Dritte übertragen müssen, beispielsweise bei der Selektion von Ausschreibungen, Vergaben von Projekten und Geschäftsbeziehungen.

Schwächen in der Cybersicherheit erstrecken sich über die gesamte Lieferkette und betreffen damit alle beteiligten Unternehmen.

Für Betreiber wesentlicher Dienste ist als Nachweis eine entsprechende Prüfung der Sicherheitsvorgaben durch eine qualifizierte Stelle nach dem NIS-Gesetz vorgeschrieben. Auch für ihre Partner ist es daher erforderlich, Sicherheitsstandards für ihre Netz- und Informationssysteme zu erhöhen, damit keine Schwächen in der Lieferkette auftreten. Dazu sollten regelmäßige Überprüfungen abgehalten werden.

- Schwächen in der Cybersicherheit betreffen die gesamte Lieferkette

- Cyber-Security ist eine zwingende Voraussetzung für die Digitalisierung

- Hohe Vernetzung von KMU und Unternehmen wesentlicher Dienste – und damit höheres Sicherheitsrisiko

- Aktuell zu niedriger Level an Cyber Resilienz der Unternehmen in der EU

- Bekenntnis zur Relevanz von Cybersicherheit, Umsetzung von technischen und organisatorischen Sicherheitsmaßnahmen und Prüfung durch unabhängige Instanz

ACP als qualifizierte Stelle gemäß NISG (NIS-Gesetz) unterstützt Sie gerne bei Cyber Risk Ratings und der Vorbereitung und Durchführung erfolgreicher NIS GAP-Analysen und Audits.

Prüfungen nach dem NIS-Gesetz dürfen nur durch eine sogenannte qualifizierte Stelle durchgeführt werden. Eine qualifizierte Stelle ist ein Unternehmen mit Hauptniederlassung oder Sitz in Österreich, das legitimiert ist, die Sicherheitsvorkehrungen bei Betreibern wesentlicher Dienste zu überprüfen. Als qualifizierte Stelle ist ACP nach dem NIS-Gesetz (NISG) vom Bundesministerium für

Inneres legitimiert, die Sicherheitsvorkehrungen bei Betreibern wesentlicher Dienste vollumfänglich zum Schutz kritischer Infrastrukturen und Dienste zu prüfen.

Der Tätigkeitsbereich einer qualifizierten Stelle gibt den spezifischen Bereich der Sicherheitsmaßnahmen an, die sie prüfen kann. Dieser kann sowohl einzelne Sicherheitsmaßnahmen, als aus mehrere oder alle Kategorien umfassen. Die Sicherheitsvorkehrungen sind mit ihren Kategorien und einzelnen Sicherheitsmaßnahmen in der NISV des Bundeskanzleramtes definiert.

ACP erfüllt als qualifizierte Stelle alle Anforderungen und ist ISO 27001 zertifiziert. Unsere Experten:innen haben langjährige Erfahrung im Bereich der Information Security und begleiten Sie gerne mit einem ganzheitlichen Ansatz, der sich über technische und organisatorische Sicherheitsvorkehrungen erstreckt, um das Sicherheitsniveau Ihrer IT auch unter Berücksichtigung der gesetzlichen Anforderungen zu erhöhen.

Als Trusted Advisor unterstützen wir Sie in Bezug auf die NIS 2 Richtlinie

Als Trusted Advisor und qualifizierte Stelle gemäß NIS-Gesetz verfügen wir über umfangreiche Security Expertise und begleiten Sie gerne von der Beratung bis zu Ihrer Zertifizierung.

NIS 2 Beratungen & Audits

Statusanalyse und Strategieberatung zur Umsetzung der NIS 2 Richtlinie

Für einen ganzheitlichen Überblick über Ihren Sicherheitsstatus und darauf aufbauenden gezielten Maßnahmen

Mehr erfahren

Cyber Security Risk Assessment

Für eine kostenlose Analyse des aktuellen Sicherheitsniveaus Ihrer Organisation mittels eines kurzen Fragebogens und einem automatisierten technischen Assessment

Mehr erfahren

Vollumfängliche NIS-Prüfleistungen als qualifizierte Stelle

Für eine Prüfung Ihrer Organisation in 11 technischen und organisatorischen Sicherheitskategorien

Mehr erfahren

Zertifizierungsaudit für den Erhalt des CyberTrust Labels

Für den Erhalt des österreichischen Gütesiegels für Cybersicherheit und den Nachweis, dass sie essenzielle Sicherheitsmaßnahmen umgesetzt haben

Mehr erfahren

ACP M365 Security Standards & Workshop

Für den erfolgreichen und sicheren Einsatz von M365 sowie Empfehlungen für die organisatorischen und technischen Maßnahmen

Mehr erfahren

Beratung und Unterstützung für den Aufbau eines ISMS (Information Security Management Systems)

Für eine erfolgreiche Konzepterstellung, Implementierung sowie Bewertung der Konfiguration nach Best Practices

Mehr erfahren

ACP Cloud Best Practise Analyzer

Für Empfehlungen zur optimalen Konfiguration Ihrer Cloud-Services, mit der Sie sich sicher in der Cloud Umgebung bewegen

Mehr erfahren

.png?width=500&height=200&name=big%20data%20technology%20-%20daten%20(1).png)

Incident Management

Für eine detaillierte Analyse, schnelle Reaktion und bestmögliche Abwehr im Falle eines Sicherheitsvorfalls

Mehr erfahren

Erstellung eines IT-Notfallhandbuchs

Für die optimale Vorbereitung auf Notfälle wie Cyberangriffe oder technische Betriebsunterbrechungen

Mehr erfahren

Phishing Tests

Für einen gezielten E-Mail-Angriffsversuch, um mögliche Sicherheitslücken Ihres Unternehmens zu erkennen

Mehr erfahren

Penetration Tests

Für die rechtzeitige Erkennung Ihrer Sicherheitslücken und den Schutz Ihrer wertvollen Daten durch einen systematischen Testprozess

Mehr erfahren

Awareness Trainings

Für eine umfangreiche Schulung Ihrer Mitarbeitenden, um auch den Faktor Mensch in Ihrer Sicherheitsstrategie zu berücksichtigen

Mehr erfahren

NIS 2 Lösungen & Services

EDR - End Point Detection and Response

Für eine frühzeitige Erkennung von Angriffen, deren Bewertung und Abwehr, die nachhaltige Steigerung Ihrer Security und die fortlaufende Beratung durch SOC Consultants.

Ransomware Protection für Storage Systeme

Für den Schutz Ihrer Daten sowohl bei der Verarbeitung auf dem Storage-System als auch nachgelagert im Backup- und Restore-Konzept.

Backup- und Desaster Recovery-Lösungen

Für eine resiliente, widerstandsfähige IT, geringe Ausfallzeiten und eine möglichst schnelle Wiederherstellung im Schadensfall.

Mehr erfahren

Security Operations Center

Für den optimalen Schutz und die beste Verteidigung Ihrer IT-Infrastruktur, Assets und Geschäfte.

Multi-Faktor-Authentifizierung & Conditional Access (M365)

Für die optimale Implementierung und Konfiguration Ihrer Anmeldungs- und Zugriffssicherheit in Microsoft 365-Abonnements.

Firewall- und Zero Trust Lösungen

Für die permanente Überprüfung aller Zugriffe auf Anwendungen und Daten auf mögliche Sicherheitsverstöße und eine zuverlässige Abwehr im Ernstfall.

Auditing- und Data Security-Lösungen

Für die Beseitigung von blinden Flecken und die effiziente Minimierung Ihres Sicherheitsrisikos im Falle eines Angriffs.

Identity und Access Management

Für die sichere Verwaltung von Usern und Berechtigungen, um Daten zu schützen und Compliance-Richtlinien einzuhalten.

DNS Monitoring und Protection

Für die kontinuierliche Überwachung und den besten Schutz Ihres Domain Name Systems (DNS).

easyMac - Sichere Integration von Macs

Für die sichere, flexible und kostengünstige Integration "wilder Macs" in Ihre IT-Infrastruktur.

Wir erscannen Ihre Gefahren

Für ACP stellt Cyber Security einen wesentlichen Aspekt digitaler Services dar. Mit SOC Austria unterhält ACP dafür ein eigenes Security Operations Center, welches sich ausschließlich mit den Themen IT- und Cyber Security befasst. Der Fokus liegt darauf, das Sicherheitsniveau bei Kunden mit Hilfe von Consulting, Implementierung, Test und Security Services zum Schutz gegen Cyberkriminalität ständig zu erhöhen.

Fit für die EU NIS 2 Richtlinie

Unsere Checkliste bietet einen Überblick über die Anforderungen und Schritte in Bezug auf die NIS 2 Richtlinie. Sie dient als nützliche Grundlage, um sicherzustellen, dass Ihre Organisation die erforderlichen Maßnahmen zur Verbesserung der Cybersicherheit und zur Einhaltung der EU-Vorschriften ergriffen hat. Erfahren Sie, wie Sie die NIS2-Richtlinie umsetzen können und die digitale Resilienz Ihres Unternehmens stärken können.

Setzen sie ein Zeichen für Ihre IT-Sicherheit.

Als qualifizierte Stelle ist ACP auch berechtigt Prüfleistungen für den Erhalt des Cyber Trust Label durchzuführen.

Das österreichische Gütesiegel für Cybersecurity

Das Cyber Trust Austria Gütesiegel basiert auf dem CyberRisk Rating Schema, welches vom Kompetenzzentrum Sicheres Österreich (KSÖ)in Zusammenarbeit mit dem Kreditschutzverband KSV1870 entwickelt. Das Cyber Trust Austria Label bietet Unternehmen die Möglichkeit, Partnern, Dienstleistern und Kunden nach außen sichtbar zu zeigen, dass sie essenzielle Sicherheitsmaßnahmen für Cybersicherheit umgesetzt haben und IT-Security einen entsprechenden hohen Stellenwert beimessen.

Besondere Relevanz erhält dieses Siegel für Unternehmen, die Lieferanten für Betreiber kritischer Infrastrukturen (Betreiber wesentlicher Dienste) sind, welche gemäß §17 NIS-Gesetz (BGBL I Nr. 111/2018) geeignete technische und organisatorische Sicherheitsvorkehrungen auch bei ihren Lieferanten sicherstellen müssen.

- Nachweis für Unternehmen der Umsetzung essenzieller Mindestsicherheitsmaßnahmen für Cybersicherheit (IT Security Baseline)

- Anerkennung des Labels durch das Bundesministerium für Inneres, da die Anforderungen des Labels auf Factsheets des NIS-Gesetzes basieren

- Unternehmen, die mit dem Cyber Trust Label ausgestattet sind, profitieren beim Abschluss einer Cyberversicherung

- Relevant für Zulieferer und Dienstleistern von Betreibern wesentlicher Dienste und kritischer Infrastrukturen

- Generell achten immer mehr Unternehmen und Konsumenten darauf, ob ihre Lieferanten sicher und vertrauenswürdig sind

- Ergänzung zu bestehenden Zertifizierungen, Audits und Sicherheitsüberprüfungen

ACP als Ihr zertifizierter Partner als qualifizierte Stelle gemäß NISG (NIS-Gesetz) unterstützt Sie bei der Vorbereitung und erfolgreichen Durchführung der Cyber Risk Audits.

Zertifizierung für die internationale Norm für Informationssicherheit ISO 27001

Die im Unternehmen angewendeten Normen ISO 20000-1 (Service Management) und ISO 27001 (Informationssicherheit) bilden die Basis der Sicherheitsstrategie von ACP und unterstützen maßgeblich in der Erhöhung der Service Qualität sowie bei der Verbesserung der Unternehmenssicherheit.

Aufgrund der nachweislich implementieren Sicherheitsvorkehrungen und Expertise im Bereich der Cybersicherheit kann ACP als qualifizierte Stelle nach dem NIS Gesetz auch Prüfleistungen für NIS konforme Audits und für das Cyber Trust Label bei Kunden erbringen.

Gerne beraten wir sie um auch das Sicherheitsniveau ihrer IT zu erhöhen und damit Cyberangriffe erfolgreich abzuwehren

Jetzt Kontakt aufnehmen

Möchten Sie mehr zu unseren Lösungen und Services erfahren? Unsere Expert:innen beraten Sie gerne!