In der Vergangenheit wurde Datensicherheit oftmals mit einem funktionierenden Backup-System gleichgesetzt. Rein technische Aspekte standen im Vordergrund, sodass ein abgeschlossener Backup-Vorgang bereits für Zufriedenheit in der IT-Abteilung sorgte.

Die Aufgaben der IT haben sich in den letzten Jahren jedoch erheblich verändert. Der Fokus liegt vermehrt auf der optimalen Unterstützung des Kerngeschäftes, anstatt auf der reinen Bereitstellung und Pflege von Informationen.

Aus dieser Betrachtung heraus verändern sich die strategischen Ziele der IT. Die technische Lösung wird ergänzt um geschäftskritische Aspekte. Aus Datensicherheit wird ein Auftrag zum Schutz der Unternehmenswerte.

Kennen Sie die Werte Ihres Unternehmens?

Datensicherheit kann erst dann gewährleistet sein, wenn definiert wurde, welche Informationen bzw. welche Unternehmenswerte schützenswert sind. Dabei kann es sich um Kundendaten, Entwicklungsdokumente, Buchungen, Rechnungen und vieles andere mehr handeln.

In jedem Fall sind es Informationen innerhalb der Wertschöpfungskette, die zu Erfolg und Gewinn für das Unternehmen führen. Sind diese wertvollen Informationen nicht definiert, lässt sich keine Datensicherheit auf technischer Ebene gewährleisten.

Der richtige Weg zum Werteschutz

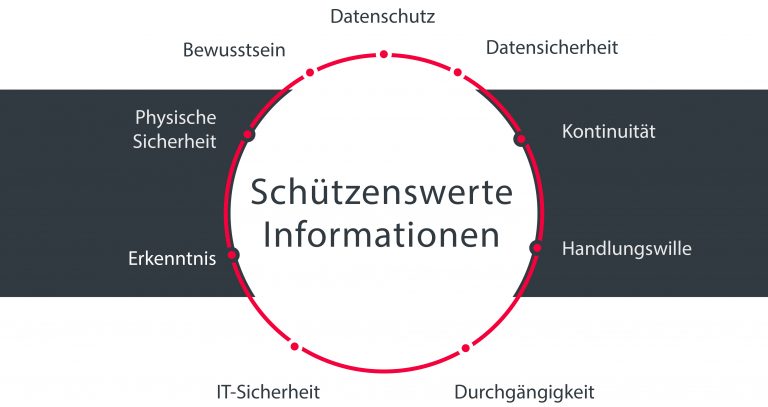

Haben Sie sich dazu entschlossen, die wertvollen Informationen Ihres Unternehmens zielgerichtet zu schützen, werden diese definiert und aus den Perspektiven Technik, Mensch und Organisation betrachtet.

Erst jetzt erhalten Sie einen Einblick darüber, welche Faktoren einen Einfluss auf die Qualität, die Verfügbarkeit und die Vertraulichkeit der wertvollen Unternehmens-informationen besitzen.

Mit Hilfe dieser Informationen haben wir eine Basis geschaffen, den Werteschutz gezielt, sinnvoll und vor allem Kosten-Nutzen optimiert zu beginnen.

Den Umfang definieren Sie selbst

Das Schutzschild gegen Schadeinflüsse ist dann effektiv, wenn alle drei Dimensionen (Mensch, Organisation, Technologie) darin berücksichtigt wurden. So ist beispielsweise ein Backup nur dann effektiv, wenn Sie Kenntnis darüber besitzen, ob die Daten darauf auch funktionstüchtig zurückgesichert werden können. Denn gezielte Rücksicherungen zu Überprüfungszwecken werden oft nie oder nur selten durchgeführt.

Ebenso ist der Einsatz klassischer Antivirusprodukte nicht mehr ausreichend, um die Auswirkungen von Schadsoftware einzudämmen. Erst die Bewusstseinsschaffung bei den handelnden Personen in Kombination mit organisatorischen und technischen Maßnahmen schützt effektiv.

Für alle Perspektiven bestehen umfassende Maßnahmen, Produkte und Strategien. Die Frage nach den Kosten ist dennoch die Falsche. Die wichtigere Frage lautet, wieviel ist es Ihnen Wert Ihre Unternehmenssubstanz gezielt und nachhaltig zu schützen. Ihre Investitionen in den Substanzschutz sind dann wertvoll, wenn Sie sich für den richtigen Mix aus Bewusstseinsbildung bei Ihren Mitarbeitern, den richtigen Produkten und organisatorische Maßnahmen entschieden haben, die gezielt auf Ihr Unternehmen abgestimmt sind.

ACP für Ihr Unternehmen

ACP unterstützt Sie nachhaltig bei der Analyse, Implementierung und Erhalt Ihrer Schutzmechanismen. Ausgebildete Berater unterstützen Sie bei der Identifikation der schutzwürdigen Informationen, und beraten Sie bei der nachhaltigen Zusammenstellung von technologischen, organisatorischen und personenbezogenen Maßnahmen.

Im Anschluss erfolgen Mitarbeiterschulungen, um Ihren Mitarbeitern mehr Gespür für Sicherheit zu vermitteln und die Implementierung von effektiven technischen Lösungen sicherzustellen.

Um den Lebenszyklus des Werteschutzes zu vervollständigen, begleiten wir Sie auch nach der erfolgreichen Implementierung der Maßnahmen. Kontinuierliche Überprüfungen und nachhaltige Beratungsgespräche durch unsere Mitarbeiter schließen den Kreis und stellen sicher, dass aus effektiven Maßnahmen effiziente und nachhaltige IT-Strategien für den Schutz Ihrer Daten werden.